Voraussetzungen

Ein Pop!_OS das bei der Installation verschlüsselt wurde und noch freie LUKS Slots hat. Das Ziel ist es, einen 2FA zum Passwort hinzuzufügen. Die Authentifizierung erfolgt im Anschluss über ein Passwort und dem Yubikey. Das Passwort, dass bei der Installation vergeben wurde, wird nicht mehr funktionieren und kann entfernt werden.

Es ist einfach sich in diesem Prozess auszusperren! Man sollte sich in das Thema einlesen. Weiter unten befinden sich diverse Links zum Thema.

WICHTIG

Es sollte nie nur einem Yubikey vertraut werden. Es ist immer besser mehrere Sticks zuhaben, falls einer verloren geht oder nicht mehr funktionieren sollte. yubico.com/products/spare/

Einrichtung

apt install yubikey-luks

sudo yubikey-luks-enroll -d /dev/nvme0n1p3 -s 1

# Passwort für das 2FA angeben

xxxxxx

# Passwort der LUKS Verschlüsselung angeben

xxxxxx

# Keyscript an cryptdata anhängen

nano /etc/crypttab

# "keyscript=/usr/share/yubikey-luks/ykluks-keyscript" einfügen

cryptdata UUID=xxxxxxx none luks,keyscript=/usr/share/yubikey-luks/ykluks-keyscript

sudo update-initramfs -uNachdem die Einstellungen durchgeführt wurden kann neugestartet werden.

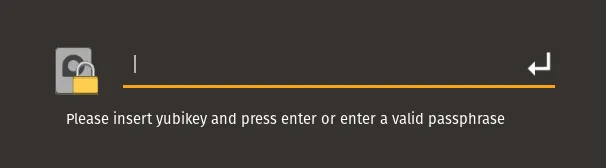

Boot Prozess

- Passwort eingeben

- warten bis der Yubikey angefragt wurde

- Bootvorgang

Aufräumen

Nachdem der Vorgang Erfolgreich durchgeführt wurde, sollte aus Sicherheitsgründen der alte Key gelöscht werden.

sudo cryptsetup luksRemoveKey /dev/sda2

# Enter LUKS passphrase to be deleted:

xxxxxLinks

endpointdev.com/blog/2022/03/disk-decryption-yubikey/

support.system76.com/articles/yubikey-login/

0pointer.net/blog/unlocking-luks2-volumes-with-tpm2-fido2-pkcs11-security-hardware-on-systemd-248.html

deisi.github.io/posts/luks_mi_yubikey

curius.de/2021/02/yubikey-teil-ii-luks-verschluesselungen-mit-2fa